Злоумышленники применили новый способ распространения вредоносного ПО. Теперь на скомпрометированных сайтах они размещают поддельные кнопки социальных сетей. Такого типа атаки были обнаружены на сайты под управлением WordPress и Joomla.

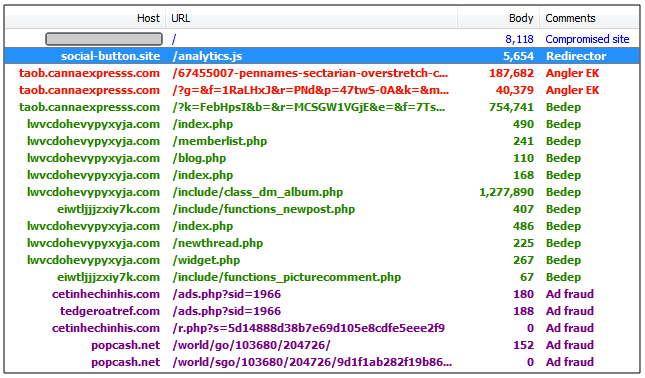

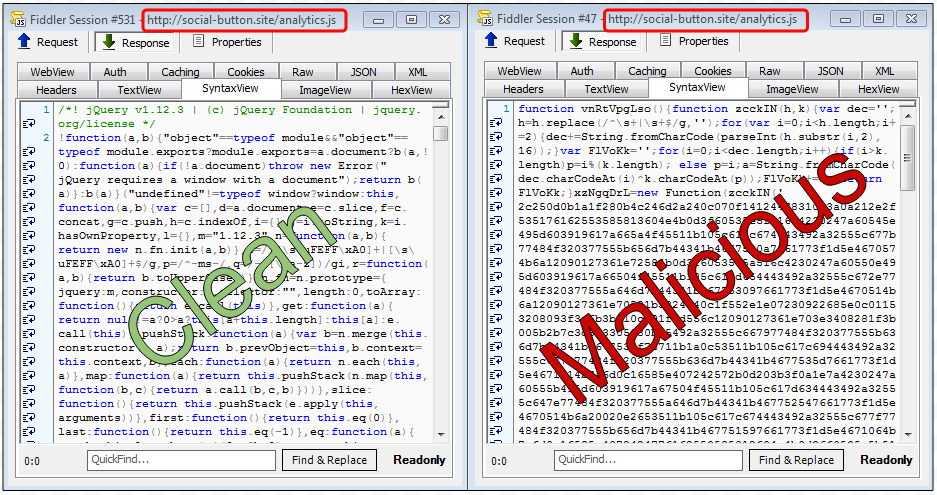

Злоумышленники модифицируют существующие JavaScript-сценарии на сайте, чтобы скрыть свою деятельность. Вредоносный код подключается к домену socialbutton[.]site и обращается к двум файлам analytics.js и widget.js.

Если в HTTP Referer заголовке браузера не содержится адрес ранее инфицированной страницы, пользователь загружает «чистые» версии JavaScript-сценариев.

После загрузки вредоносного сценария злоумышленники используют пакет эксплоитов Angler для заражения компьютера жертвы. Видимо, Angler среди злоумышленников становится все более популярен – чуть более месяца назад мы писали о том, что Angler распространялся через объявления.

Кстати, сайт socialbutton[.]site находится на сервере в Панаме, домен был зарегистрирован 13 апреля 2016 года.

Источник http://www.securitylab.ru/