1. Максимальный срок действия сертификата 39 месяцев:

Требование: Начиная с 1 апреля 2015 года, срок действия сертификатов будет отграничен 39 месяцами.

Важные предстоящие события:

- 29 марта 2015г. : GlobalSign прекратит выпуск 4 и 5-летних сертификатов. Пере выпуск сертификатов также ограничивается 39 месяцами. Это требование распространяется в том числе и на сертификаты в случае добавления или удаления SAN.

Обратите внимание:

Все клиенты, получающие 4 и 5-летние сертификаты в настоящее время, с апреля 2015 года столкнутся с проблемой невозможности продления их на такой же срок. С этого времени, при перевыпуске сертификатов со сроком действия более 39 месяцев, их срок действия будет сокращен до максимум до 39 месяцев. Система заказов сертификатов GlobalSign в настоящее время предупреждает клиентов, выбирающих 4 и 5-летние сертификаты, о предстоящих изменениях.

2. Максимальный срок повторного использования верификационной информации 39 месяцев: апрель 2015

Требование: Начиная с 1 апреля 2015 года, данные, использовавшиеся для проверки информация, содержащейся в сертификате, действительна в течение максимум 39 месяцев (касается как первоначального выпуска, так и продления сертификатов). При выпуске сертификатов, данные, использовавшиеся для проверки (данные об организации и принадлежности домена), должны быть более, чем 39-месячной давности. Если информация имеет большую давность, она должна быть повторно проверена до выпуска нового сертификата.

Важные предстоящие события:

- 29 марта 2015 года: GlobalSign ограничивает срок действия сертификатов при перевыпуске до 39 месяцев.

Обратите внимание:

Все клиенты, получающие 4 и 5-летние сертификаты в настоящее время, с апреля 2015 года столкнутся с проблемой невозможности продления их на такой же срок. С этого времени, при перевыпуске сертификатов со сроком действия более 39 месяцев, их срок действия будет сокращен до максимум до 39 месяцев. Система заказов сертификатов GlobalSign в настоящее время предупреждает клиентов, выбирающих 4 и 5-летние сертификаты, о предстоящих изменениях.

3. Прекращение поддержки внутренних имен серверов: ноябрь 2015 г.

Требование: С 22 ноября 2011, CA/Browsers Forum ввел следующее основополагающее требование: “Удостоверяющие центры не должны выпускать сертификаты с окончанием срока действия позже 1 ноября 2015 года, если поле «SAN» или «Subject Common Name» содержит зарезервированный IP или внутреннее имя сервера. Начиная с 1 октября 2016, УЦ обязаны отозвать все действительные сертификаты, в которых поле «SAN» или «Subject Common Name» содержит зарезервированный IP или внутреннее имя сервера.

Важные предстоящие события:

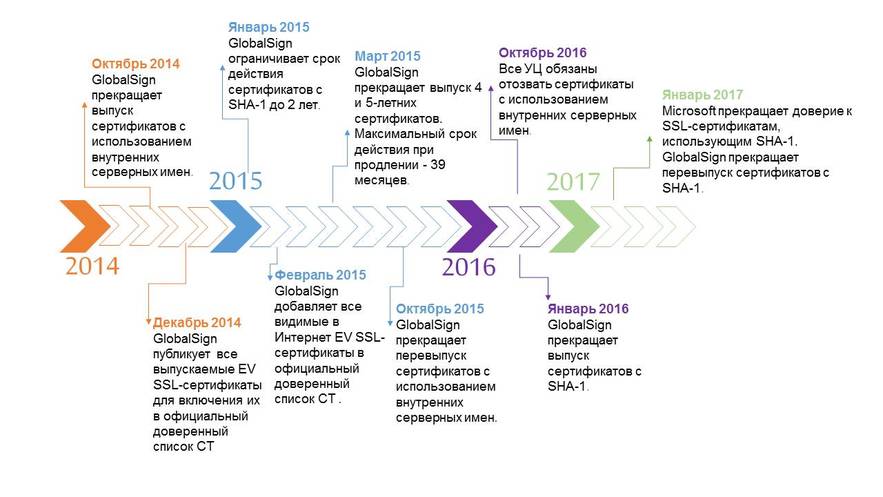

- 26 октября 2014 года: GlobalSign не допускает выпуск сертификатов, использующих внутреннее имя сервера.

- 31 октября, 2015 года: GlobalSign прекращает перевыпуск сертификатов, использующих внутреннее имя сервера.

4. Прекращение поддержки SHA-1: Январь 2017 года.

Требование: Начиная с января 2017 года, Microsoft прекращает доверие сертификатам, заверенным публичными корневыми доверенными сертификатами, с использованием алгоритма шифрования SHA-1. Данное требование распространяется на все цифровые сертификаты SSL, Code Signing (подпись кода), клиентские сертификаты и сертификаты удостоверяющих центров (за исключением корневых сертификатов УЦ), заверенными публичными корневыми доверенными сертификатами. В то время как CA/B Forum пока не включил пункт об обязательном использовании алгоритма шифрования SHA-256 в список основополагающих требований, компания GlobalSign приняла решение о поддержке лидеров отрасли во главе с Microsoft.

Важные предстоящие события:

- Январь 2015: Максимальный срок действия SSL сертификатов GlobalSign с использованием SHA-1 сокращается с 3 до 2 лет;

- Январь 2016*: GlobalSign прекратит выпуск сертификатов с использованием алгоритма хеширования SHA-1;

- Январь 2017*: GlobalSign прекратит перевыпуск сертификатов с использованием SHA-1;

- Январь 2017*: Microsoft прекращает доверие SSL сертификатам с использованием SHA-1;

*Если Microsoft изменит дату прекращения доверия с января 2017, GlobalSign может также пересмотреть связанные с ней даты предстоящих событий.

Обратите внимание:

Всем пользователям цифровых сертификатов настоятельно рекомендуется заказывать сертификаты, выпущенные с использованием алгоритма шифрования SHA-256 и убеждаться в отсутствии проблем с совместимостью данных сертификатов на уровне веб-клиентов и устаревших систем. В случае возникновения проблем с поддержкой алгоритма SHA-256, имеется возможность перевыпуска сертификата с использованием SHA-1.

5. Прозрачность сертификатов / Certificate Transparency (CT) (RFC 6962)

Требование: Начиная с 1 февраля 2015 года, Google Chrome не будет отображать адресную строку зеленого цвета, подтверждающую использование SSL сертификатов класса EV в случае, если сертификат не отвечает требованиям Certificate Transparency (CT).

Понятие прозрачности сертификатов / Certificate Transparency (CT) является ключевым в проекте, продвигаемом Google для помощи корпоративным клиентам в обнаружении возможных ошибок выпуска сертификатов. Данная технология предполагает публикацию списка SSL сертификатов класса EV в официальных общедоступных списках. Данные списки могут быть использованы организациями для проверки на предмет корректности выпуска EV сертификатов для принадлежащих им доменов, и принятия необходимых корректирующих мер в случае обнаружения ошибок. Если EV SSL сертификат не поддерживает CT, браузер Chrome не будет отображать зеленую адресную строку, начиная с февраля 2015 года.

GlobalSign будет включать все выпускаемые публично видимые в Интернет EV SSL сертификаты в официальный реестр с 2014 года, с целью включения их в доверенный список Google CT. Те EV SSL сертификаты, которые не являются публично видимыми в сети Интернет, не будут включаться в данный список, за исключением заявки от конечного пользователя / владельца сертификата на такое включение. В случае, если потребуется добавить сертификат в доверенный список, он должен быть перевыпущен и будет добавлен в то же время. Начиная с января 2015 года, EV сертификаты будут опубликовываться для добавления в доверенный список СТ по умолчанию во время выпуска; однако, могут не включаться в случае, если владелец сертификата не желает этого (например, если сертификат используется строго внутри компании и содержит данные о критически важных используемых внутренних серверах). Страница заказа сертификатов GlobalSign и API будут обновлены соответствующим образом для предоставления пользователям возможности отказаться от включения EV сертификата в доверенный список Google CT в момент заказа сертификата.

Важные предстоящие события:

- Декабрь 2014: GlobalSign опубликует все видимые в сети Интернет EV SSL сертификаты в один или несколько официальных списков доверенных списков СТ.

- Декабрь 2014: GlobalSign предоставит пользователям возможности отказаться от включения EV сертификата в доверенный список СТ черен страницу заказа сертификатов GlobalSign и API. По умолчанию, все выпускаемые EV SSL сертификаты буду совместимы с технологией Certificate Transparency.

Источник: https://www.globalsign.com/ru-ru/informatsionny-centr-ssl/baseline-requirements.html