Сайт My Online Security опубликовал информацию о находчивых злоумышленниках, которые запустили нестандартную фишинговую кампанию против пользователей Chrome. Для получения поддельной страницы входа в учетную запись Google она комбинировала укорачиватель ссылок goo.gl и скрытый в URL скрипт. Результат получился настолько правдоподобным по внешнему виду, что мог ввести в заблуждение даже бдительных пользователей.

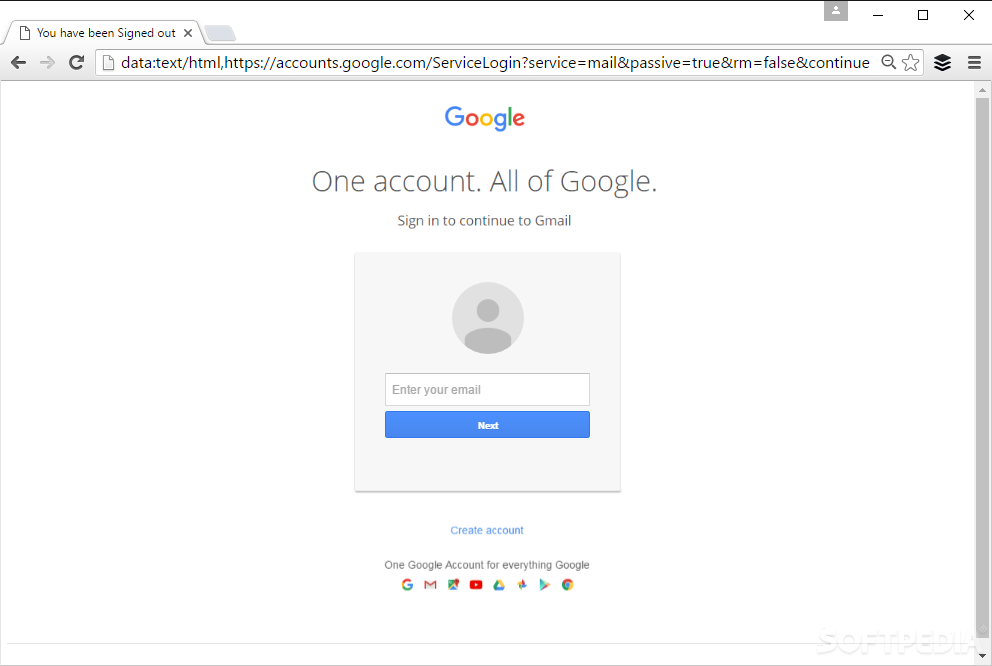

Злоумышленники рассылали пользователям спам со ссылкой, которая прошла обработку принадлежащего Google укорачивателя goo.gl. Нажав на нее, можно было наблюдать как в браузере открывается страница, предлагающая войти в учетную запись Google. По виду она была точно такой же, как и настоящая, включая домен accounts.google.com.

На самом же деле укороченная ссылка приводила пользователей не на Google, а на сайт злоумышленников (nwfacilities.top). После этого фишинговая страница сразу же перенаправляла браузер на адрес в домене accounts.google.com с добавленной строчкой «data:text/html».

«data:» — это стандартная, хотя и не самая распространенная схема URI, позволяющая включать данные для отображения прямо в адрес ресурса. Воспринимают ее все популярные браузеры, кроме Internet Explorer, поддерживающего этот стандарт только частично.

После редиректа в браузере таки открывалась страница с домена Google, но тут срабатывал включенный в URL скрипт изобретательных мошенников. Он делал замену содержимого гугловского HTML на большой iframe, который занимал окно браузера полностью. В iframe загружалась другая страница с nwfacilities.top, копирующая внешний вид формы с полями для логина и пароля. Таким образом, данные, которые вбивали пользователи, поступали не в Google, а прямиком в руки злоумышленников.

Примечательно, что в полной мере такой трюк срабатывает исключительно в Google Chrome. Браузер Microsoft не воспринимал незнакомую схему и сообщал, что для просмотра такой страницы необходима другая программа. Вероятно, в этом случае “несовременность” Internet Explorer сыграла на руку своим пользователям.

Когда My Online Security публично известил о схеме злоумышленников, Google оперативно заблокировал укороченную ссылку. Тем не менее, у злоумышленников нет преград, чтобы создать новую и продолжить сбор паролей как ни в чем ни бывало.

Буквально на днях на нашем блоге уже была статья о том, что злоумышленникам даже не нужны специальные программы – схемы проворачиваются с помощью инструментов для администрирования. Теперь мы не можем быть уверены в то ли окно мы вбиваем свой пароль… Просто потрясающе, как технологические достижения человека тут же используются против него же самого.

Источник https://xakep.ru/